La responsabilità delle imprese colpite da attacchi informatici nel GDPR - BM&A e-commerce legal toolkit

Cybersecurity: Progetto europeo per la difesa dagli attacchi informatici in ospedale - Policlinico Universitario A. Gemelli IRCCS

Priorità Investimenti Sicurezza IT: Protezione Ecosistema Aziendale SentinelOne | Protezione Dispositivi Mobile SentinelOne

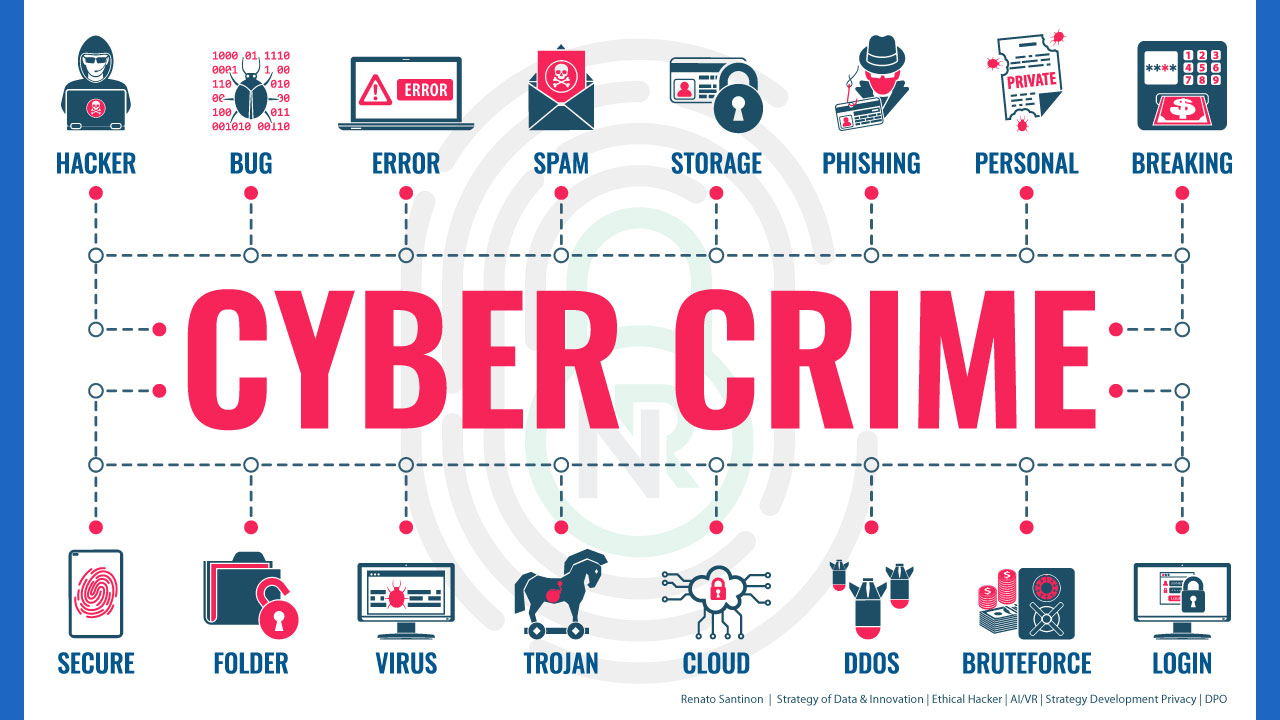

Sistemi Di Sicurezza Informatica Difesa Dagli Attacchi Informatici Protezione - Immagini vettoriali stock e altre immagini di Adulto - iStock

Donna attiva la protezione contro gli attacchi informatici, primo piano. Icone digitali e mappa del mondo Foto stock - Alamy

protezione antivirus, blocco degli attacchi informatici, sicurezza informatica e concetto di privacy delle informazioni. 7517772 Stock Photo su Vecteezy

Concetto di attacchi informatici per la protezione dei dati di sicurezza informatica su sfondo blu | Foto Premium